Filtry antyspamowe: jak działają i chronią twoją skrzynkę odbiorczą

Każdego dnia do naszych skrzynek odbiorczych trafiają dziesiątki, a czasem setki wiadomości e-mail. Wśród korespondencji od znajomych, powiadomień z pracy i newsletterów, na które świadomie się zapisaliśmy, kryje się cichy, ale uporczywy wróg: spam. Niechciane wiadomości handlowe, próby oszustwa, fałszywe alerty bezpieczeństwa i podejrzane oferty to cyfrowa plaga XXI wieku. Gdyby nie niewidzialni strażnicy naszych kont pocztowych, tonęlibyśmy w morzu bezużytecznych i niebezpiecznych e-maili. Tymi strażnikami są filtry antyspamowe – Zaawansowane systemy, które nieustannie uczą się, analizują i decydują, co zasługuje na naszą uwagę, a co powinno trafić prosto do cyfrowego kosza. Zrozumienie, jak działają, to klucz do docenienia ich roli i świadomego dbania o własne bezpieczeństwo w sieci.

W tym kompleksowym artykule zanurzymy się w świat filtrów antyspamowych. Wyjaśnimy, czym dokładnie jest spam i jakie zagrożenia ze sobą niesie. Prześledzimy ewolucję technologii antyspamowych – od prostych list słów kluczowych po zaawansowane algorytmy sztucznej inteligencji. Przyjrzymy się z bliska wielowarstwowym mechanizmom, które chronią nasze skrzynki, i dowiemy się, w jaki sposób my sami, jako użytkownicy, możemy aktywnie uczestniczyć w tej niekończącej się walce. Czas odsłonić kulisy działania technologii, z której korzystamy na co dzień, często nie zdając sobie sprawy z jej złożoności i znaczenia.

Czym dokładnie jest spam i dlaczego jest tak groźny?

Zanim zagłębimy się w mechanizmy obronne, musimy precyzyjnie zdefiniować wroga. Spam to, w najprostszym ujęciu, każda niechciana, masowo wysyłana wiadomość elektroniczna (najczęściej e-mail). Samo słowo „spam” ma ciekawą genezę, nawiązując do skeczu grupy Monty Python, w którym natrętne powtarzanie nazwy mielonki „Spam” zagłuszało normalną rozmowę. Podobnie cyfrowy spam zagłusza i utrudnia korzystanie z naszej skrzynki odbiorczej.

Jednak uciążliwość to tylko wierzchołek góry lodowej. Prawdziwe niebezpieczeństwo spamu kryje się w jego zawartości i intencjach nadawcy. Możemy wyróżnić kilka głównych kategorii zagrożeń:

- Phishing (wyłudzanie informacji): To jedna z najgroźniejszych form spamu. E-maile phishingowe podszywają się pod zaufane instytucje, takie jak banki, firmy kurierskie, serwisy społecznościowe czy urzędy państwowe. Ich celem jest nakłonienie ofiary do kliknięcia w fałszywy link i podania na spreparowanej stronie swoich danych logowania, numerów kart kredytowych czy innych poufnych informacji.

- Malware (złośliwe oprogramowanie): Wiadomości spamowe często zawierają zainfekowane załączniki (np. Fałszywe faktury w formacie .zip lub .doc) lub linki prowadzące do stron, które próbują zainstalować na komputerze ofiary wirusy, trojany, oprogramowanie szpiegujące (spyware) lub ransomware, które szyfruje pliki i żąda okupu.

- Scam (oszustwa): Klasyczne oszustwa, takie jak „nigeryjski książę”, fałszywe loterie, oferty cudownych leków czy propozycje niewiarygodnie zyskownych inwestycji. Choć mogą wydawać się naiwne, wciąż znajdują swoje ofiary, prowadząc do ogromnych strat finansowych.

- Spam marketingowy: Chociaż mniej groźny, jest niezwykle irytujący. To masowe wysyłki reklamowe produktów i usług, na których otrzymywanie nigdy nie wyraziliśmy zgody. Zapychają skrzynkę, marnują nasz czas i utrudniają znalezienie ważnych wiadomości.

Walka ze spamem to nie tylko kwestia komfortu, ale przede wszystkim fundamentalny element cyberbezpieczeństwa. Skuteczne filtry antyspamowe Są naszą pierwszą i najważniejszą linią obrony przed utratą danych, pieniędzy i tożsamości.

Ewolucja filtrów antyspamowych: od prostych reguł do sztucznej inteligencji

Technologie służące do walki ze spamem przeszły długą i fascynującą drogę, ewoluując w odpowiedzi na coraz bardziej wyrafinowane techniki stosowane przez spamerów. To nieustanny wyścig zbrojeń w cyfrowym świecie.

Etap 1: Filtrowanie na podstawie słów kluczowych

W początkach internetu pierwsze filtry antyspamowe działały w bardzo prosty sposób. Polegały na tworzeniu list „zakazanych” słów i fraz, które często pojawiały się w niechcianych wiadomościach, takich jak „Viagra”, „darmowe”, „promocja”, „wygrałeś” czy „seks”. Jeśli e-mail zawierał któreś z tych słów, był automatycznie klasyfikowany jako spam. Spamerzy szybko nauczyli się omijać te zabezpieczenia, stosując proste triki: celowe literówki (np. V1agra), używanie synonimów czy wstawianie spacji między litery (w y g r a ł e ś). Ta metoda okazała się niewystarczająca.

Etap 2: Czarne listy (Blacklists) i białe listy (Whitelists)

Kolejnym krokiem było skupienie się nie na treści, a na nadawcy. Powstały tzw. RBL (Real-time Blackhole Lists) – Publiczne lub komercyjne bazy danych zawierające adresy IP serwerów znanych z rozsyłania spamu. Filtr antyspamowy sprawdzał adres IP nadawcy w takiej bazie i jeśli go tam znalazł, blokował wiadomość. Równolegle zaczęto stosować „białe listy” (whitelists), czyli listy zaufanych nadawców, których wiadomości zawsze trafiały do skrzynki odbiorczej. Choć skuteczniejsze, te metody również miały wady – spamerzy mogli zmieniać adresy IP, a czasami na czarne listy trafiały przez pomyłkę legalne serwery.

Etap 3: Filtrowanie heurystyczne i bayesowskie

Przełomem było wprowadzenie analizy heurystycznej i statystycznej. Filtr heurystyczny działa jak detektyw – nie szuka jednego dowodu, ale zbiera poszlaki. Przypisuje punkty „spamowe” za różne cechy wiadomości, np. Za tytuł pisany wielkimi literami, dużą ilość kolorowego tekstu, podejrzane linki czy stosunek grafiki do tekstu. Jeśli suma punktów przekroczy określony próg, e-mail ląduje w spamie.

Jeszcze bardziej zaawansowane okazało się filtrowanie bayesowskie. To metoda statystyczna, która uczy się na podstawie działań użytkownika. Filtr analizuje słowa w wiadomościach, które oznaczamy jako spam, i porównuje je ze słowami w wiadomościach, które uznajemy za pożądane. Na tej podstawie buduje model prawdopodobieństwa i potrafi z dużą dokładnością ocenić, czy nowa, przychodząca wiadomość jest podobna do tych, które wcześniej uznaliśmy za spam. To był ogromny krok w kierunku personalizacji ochrony.

Etap 4: Era uczenia maszynowego i sztucznej inteligencji

Obecnie czołowi dostawcy poczty, tacy jak Google (Gmail) czy Microsoft (Outlook), wykorzystują zaawansowane modele uczenia maszynowego (Machine Learning) i sztucznej inteligencji (AI). Te systemy analizują miliardy e-maili dziennie, ucząc się na ogromnych zbiorach danych. Potrafią rozpoznawać niezwykle subtelne wzorce, których nie wychwyciłyby starsze metody – analizują reputację domeny, strukturę wiadomości, ukryte skrypty, a nawet kontekst społeczny (np. Czy inni użytkownicy również otrzymali podobną wiadomość i jak na nią zareagowali). Dzięki AI, filtry antyspamowe Stały się dynamiczne, samodoskonalące i niezwykle skuteczne.

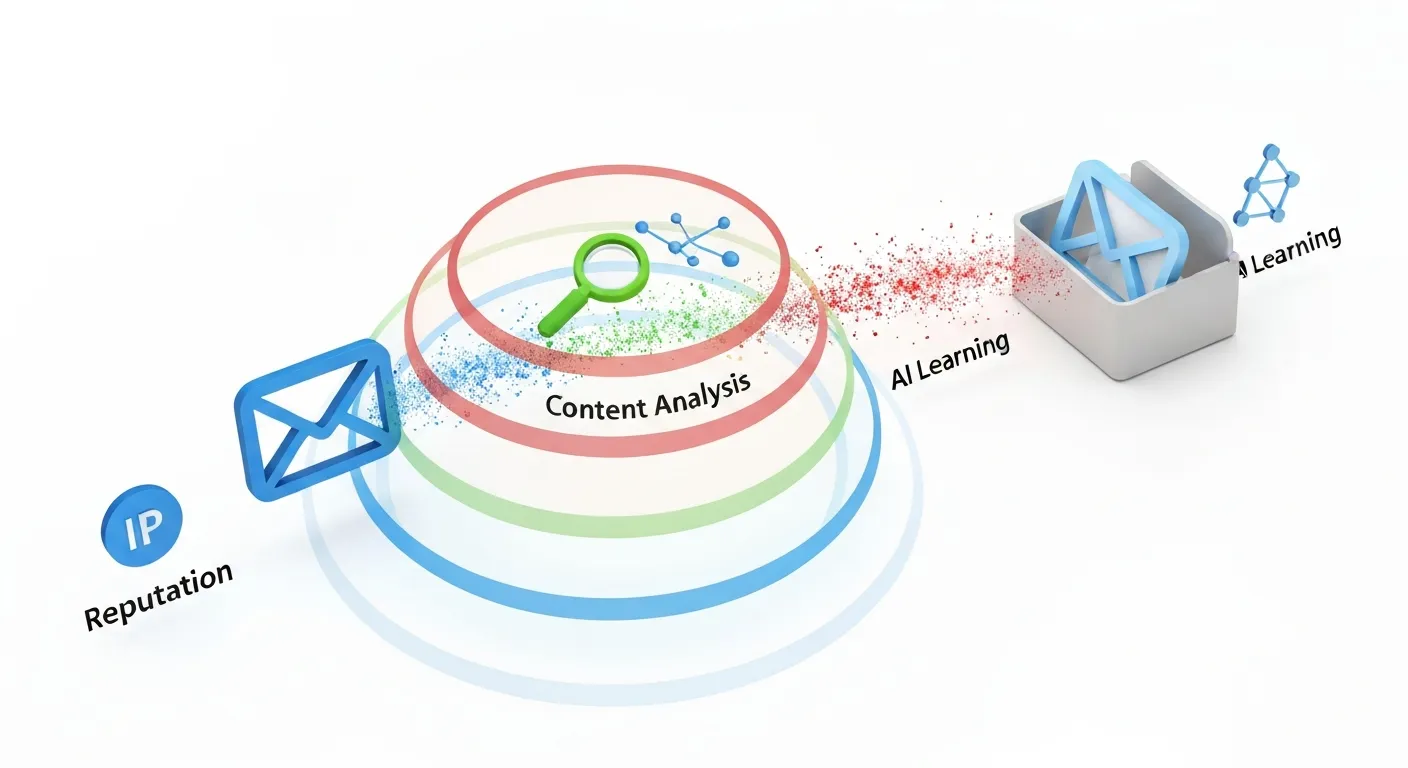

Jak działają nowoczesne filtry antyspamowe? Wielowarstwowa tarcza ochronna

Współczesna ochrona przed spamem nie opiera się na jednym mechanizmie. To złożony, wieloetapowy proces, który można porównać do kontroli granicznej z wieloma punktami sprawdzającymi. Każda przychodząca wiadomość jest poddawana serii testów, zanim otrzyma „pozwolenie” na wjazd do naszej skrzynki odbiorczej.

Warstwa 1: Analiza reputacji nadawcy

To pierwsza i jedna z najważniejszych barier. Zanim filtr w ogóle spojrzy na treść e-maila, sprawdza, kim jest nadawca. Analiza ta obejmuje:

- Reputację adresu IP: Czy z tego adresu IP wysyłano już wcześniej spam? Czy znajduje się na publicznych listach RBL?

- Uwierzytelnienie nadawcy: Filtr sprawdza, czy domena nadawcy ma poprawnie skonfigurowane protokoły uwierzytelniania, takie jak SPF (Sender Policy Framework), DKIM (DomainKeys Identified Mail) i DMARC (Domain-based Message Authentication, Reporting and Conformance). Te mechanizmy potwierdzają, że wiadomość faktycznie pochodzi z serwera, za który się podaje, i nie została sfałszowana. Wiadomość bez tych zabezpieczeń jest od razu bardzo podejrzana.

- Historia domeny: Czy domena jest nowa? Czy w przeszłości wysyłano z niej duże ilości e-maili? Nagły wzrost wysyłek z nowej domeny to sygnał alarmowy.

Warstwa 2: Analiza nagłówków i struktury

Każdy e-mail ma „ukrytą” część zwaną nagłówkiem, która zawiera techniczne informacje o jego podróży przez internet. Filtry dokładnie ją analizują, szukając nieprawidłowości, takich jak niezgodność między adresem w polu „Od” a rzeczywistym serwerem wysyłającym, czy śladów wskazujących na użycie oprogramowania do masowych wysyłek.

Warstwa 3: Analiza treści i linków

To tutaj wkraczają algorytmy analizujące zawartość wiadomości. Sprawdzane są:

- Słowa i frazy: Zaawansowane modele statystyczne (jak wspomniany filtr bayesowski) oceniają prawdopodobieństwo, że dana kombinacja słów wskazuje na spam.

- Linki: Wszystkie linki w wiadomości są skanowane. Filtr sprawdza, czy nie prowadzą do stron znanych z phishingu lub dystrybucji malware. Analizuje też, czy tekst linku odpowiada rzeczywistemu adresowi docelowemu (np. Tekst „kliknij tutaj, aby zalogować się do banku” prowadzący do dziwnej, nieznanej domeny).

- Formatowanie: Nadmierne użycie wielkich liter, jaskrawych kolorów, wielu wykrzykników czy próby ukrycia tekstu (np. Biały tekst na białym tle) to typowe cechy spamu.

Warstwa 4: Analiza behawioralna i uczenie maszynowe

Najbardziej zaawansowana warstwa, która bierze pod uwagę kontekst i zachowanie. Systemy AI analizują globalne trendy i indywidualne preferencje użytkownika. Czy nagle zacząłeś otrzymywać e-maile od nadawcy, z którym nigdy nie korespondowałeś? Czy tysiące innych użytkowników właśnie oznaczyło podobną wiadomość jako spam? Jak ty sam w przeszłości reagowałeś na e-maile od tego nadawcy? Te wszystkie dane pozwalają na podjęcie ostatecznej, inteligentnej decyzji.

Rodzaje filtrów antyspamowych: gdzie one się znajdują?

Filtry antyspamowe mogą być zaimplementowane w różnych miejscach cyfrowego ekosystemu. Zrozumienie, gdzie działają, pomaga docenić ich wszechobecność.

- Filtry po stronie dostawcy poczty (chmurowe): To najpowszechniejszy i najważniejszy typ filtrów dla przeciętnego użytkownika. Działają na serwerach firm takich jak Google, Microsoft, Onet czy WP. Przetwarzają pocztę, zanim ta w ogóle dotrze do naszej skrzynki. Ich zaletą jest ogromna skala działania – uczą się na podstawie miliardów wiadomości, co czyni je niezwykle skutecznymi.

- Filtry bramy sieciowej (Gateway): Stosowane głównie w firmach i organizacjach. To dedykowane oprogramowanie lub urządzenie, które działa jako pośrednik między internetem a wewnętrznym serwerem pocztowym firmy. Cały ruch e-mailowy przechodzi przez tę bramę, gdzie jest skanowany i oczyszczany ze spamu i wirusów, zanim trafi do skrzynek pracowników.

- Filtry po stronie klienta (desktopowe): Są to filtry wbudowane w programy pocztowe instalowane na komputerze, takie jak Microsoft Outlook (w wersji desktopowej) czy Mozilla Thunderbird. Działają lokalnie, analizując pocztę już po jej pobraniu na dysk. Kiedyś były bardzo popularne, dziś ich rola jest głównie wspomagająca wobec znacznie potężniejszych filtrów serwerowych.

W praktyce najczęściej korzystamy z modelu hybrydowego, gdzie główny ciężar walki ze spamem spoczywa na dostawcy naszej poczty, a lokalny klient e-mail może dodawać kolejną, choć już mniej istotną, warstwę ochrony.

Ty też jesteś filtrem! jak pomóc w walce ze spamem?

Nawet najmądrzejsza sztuczna inteligencja nie jest doskonała. Dlatego nasza rola – świadomych użytkowników – jest nie do przecenienia. Aktywnie pomagamy trenować filtry antyspamowe I czynić je jeszcze lepszymi. Oto, co możesz i powinieneś robić:

- Używaj przycisku „Zgłoś spam”: To najważniejsza czynność. Gdy otrzymasz niechcianą wiadomość, nie kasuj jej po prostu. Użyj opcji „Zgłoś spam” lub „Przenieś do spamu”. Ten prosty gest wysyła sygnał do systemu, że dana wiadomość (i podobne do niej) jest niepożądana. To bezcenna informacja zwrotna, która trenuje algorytmy dla Ciebie i milionów innych użytkowników.

- Regularnie sprawdzaj folder spam: Filtry czasem się mylą i mogą omyłkowo zaklasyfikować ważną wiadomość jako spam (tzw. „false positive”). Warto raz na jakiś czas przejrzeć folder ze spamem w poszukiwaniu takich e-maili. Jeśli znajdziesz tam coś ważnego, oznacz to jako „To nie jest spam”. To również uczy filtr, jakiego rodzaju korespondencję chcesz otrzymywać.

- Nigdy nie odpowiadaj na spam: Odpowiadanie na spam, nawet z prośbą o usunięcie z listy, to najgorsze, co można zrobić. Potwierdza to spamerowi, że Twój adres e-mail jest aktywny i regularnie sprawdzany, co czyni go jeszcze cenniejszym celem.

- Nie klikaj w linki i nie otwieraj załączników: Podstawowa zasada cyfrowej higieny. Jeśli nie spodziewasz się e-maila lub nadawca wydaje Ci się podejrzany, pod żadnym pozorem nie klikaj w zawarte w nim linki ani nie pobieraj załączników.

- Chroń swój adres e-mail: Uważaj, gdzie go publikujesz. Unikaj podawania swojego głównego adresu na forach internetowych, w komentarzach czy na niezaufanych stronach. Rozważ posiadanie drugiego, „zapasowego” adresu e-mail, którego będziesz używać do rejestracji w serwisach o niższym poziomie zaufania.

Podsumowanie: niewidzialny strażnik twojej cyfrowej przestrzeni

Filtry antyspamowe to jeden z cichych bohaterów współczesnego internetu. Działając w tle, wykonują tytaniczną pracę, chroniąc nas przed zalewem cyfrowych śmieci i realnymi zagrożeniami, takimi jak oszustwa finansowe czy kradzież tożsamości. Ich ewolucja od prostych list słów do skomplikowanych sieci neuronowych odzwierciedla dynamikę cyfrowego świata, w którym obrońcy muszą być zawsze o krok przed atakującymi.

Zrozumienie, jak działają te wielowarstwowe systemy obronne, pozwala nie tylko docenić technologię, ale także stać się jej aktywnym partnerem. Każde kliknięcie przycisku „Zgłoś spam” i „To nie jest spam” to mała cegiełka, którą dokładamy do budowy bezpieczniejszego internetu dla wszystkich. Pamiętajmy, że w tej niekończącej się walce, najpotężniejsze filtry antyspamowe Wspierane są przez najprostszy, ale najskuteczniejszy mechanizm – zdrowy rozsądek i czujność użytkownika.

Zobacz więcej:

- Fomo w marketingu: Jak wykorzystać strach przed przegapieniem

- Propozycja wartości: Jak skutecznie wyróżnić markę

- Płatności mobilne: kompletny przewodnik po transakcjach przyszłości

- Polityka social media: jak ją stworzyć i dlaczego jest kluczowa dla firmy?

- Customer segmentation: Klucz do sukcesu w marketingu

Dodaj komentarz